nProbe™ Agent

一种系统自检的网络探针

nProbe™代理(以前称为nProbe mini)是一个轻量级探测器,它实现了基于事件的低开销监视,主要基于libebpfflow(基于eBPF)和Netlink等技术。

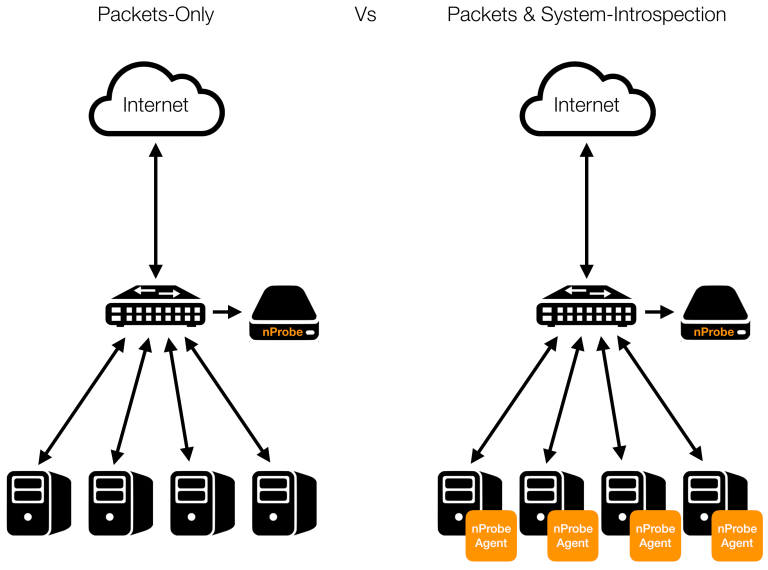

此小型代理通过系统自检增强网络可见性,同时使用最少的CPU和内存。它使用系统自省的进程、用户、容器、协调器和其他性能指标来丰富传统网络数据,如IP地址、字节和数据包。

这使nProbe™Agent非常有效地回答了通常仍未解决的一系列新问题,其中:

- 向恶意软件主机生成流量的过程是什么?谁是此过程的所有者?

- 我的容器彼此通信时经历的通信延迟是多少?

特征

主要特点:

- 通过系统数据(例如负责网络通信的用户和进程)丰富网络

- 通过ZMQ和Kafka以JSON格式导出

- 与ntopng集成开箱即用

- IPv4和IPv6支持以及性能指标

- TCP和UDP支持

- 容器和协调器的可见性(Docker,Kubernetes)

nProbe™ Agent能够提取的信息包括:

- 所有TCP和UDP网络通信(对等,端口,状态)

- TCP计数器,包括重传,乱序和往返时间

- 通信背后的用户,进程和可执行文件

- 容器ID和名称,协调器POD和命名空间

nProbe™ 与nProbe™ Agent

nProbe™ Agent 与 ebpftoolexport

libebpfflow内部 有一个名为ebpftoolexport的简单工具,其中包含nProbe™Agent提供的功能的子集。特别是它不包括NetLink支持,也不通过Kafka导出。但是,这两种工具都可以与ntopng一起使用,以通过系统自省来丰富网络。

用例

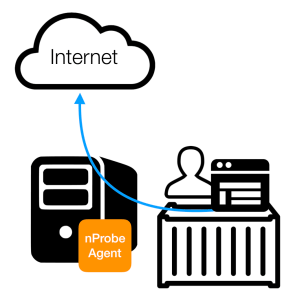

跟踪网络活动背后的用户和进程

想知道尝试从恶意软件主机下载文件的用户是谁吗?他/她正在运行哪个进程?n Probe™代理为您提供答案,跟踪与主机上运行的客户端或服务的所有通信,并使用套接字提取所有详细信息,包括用户和进程。

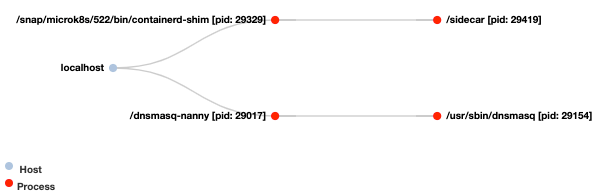

对容器间网络通信具有可见性

在同一主机上部署多个相互通信的容器是很常见的。在这种情况下,他们的通信流量永远不会到达电线,因为它始终停留在主机上。因此,使用镜像端口或TAP监视其流量的任何尝试都将失败。幸运的是,nProbe™代理还可以在主机上进行网络活动时检测,计数和衡量网络活动。

以下是nProbe™Agent发现的网络通信,该通信在进程之间进行/sidecar在容器内运行/sidecarKubernetes POD的一部分kube-dns-6bfbdd666c-jjt75,和过程/usr/bin/dnsmasq在容器内运行dnsmasq同一Kubernetes POD的一部分。

导出信息示例:

每个容器和每个POD的网络活动和性能指标

想知道给定容器的性能吗?有兴趣找出您的操作系统虚拟化基础架构中的真正瓶颈吗?使用nProbe™Agent,您可以使用例如测量的通信往返时间来发现容器和POD的活动和性能。

许可license

nProbe™代理根据EULA分发,并且每个系统都需要一个许可证(即,在同一系统上运行的所有容器将共享相同的许可证)。